安全公告—IE中的0day漏洞

微软于昨日发布安全公告(KB2488013),经过调查,证实一家法国安全公司Vupen在本月初曝光关于IE的漏洞可能会导致远程代码攻击。

oday漏洞存在于IE的 HTML渲染引擎中,远程攻击者可以利用该漏洞绕过Windows 7和Vista等系统的DEP(数据执行保护)和ASLR(地址空间布局随机化),进而执行恶意代码。

这个问题是由“mshtml.dll”动态链接库文件中的一个“use-after-free”错误引起的。当处理一个包含各种“@import”规则的参考CSS(层叠样式表)文件的网页的时候,这个错误允许远程攻击者通过一个特殊制作的网页执行任意代码。

Vupen公开攻击代码的同时,微软也发布了安全公告,警告用户避免受到此漏洞的影响。微软当前正在开发补丁以便能尽快修复该漏洞。

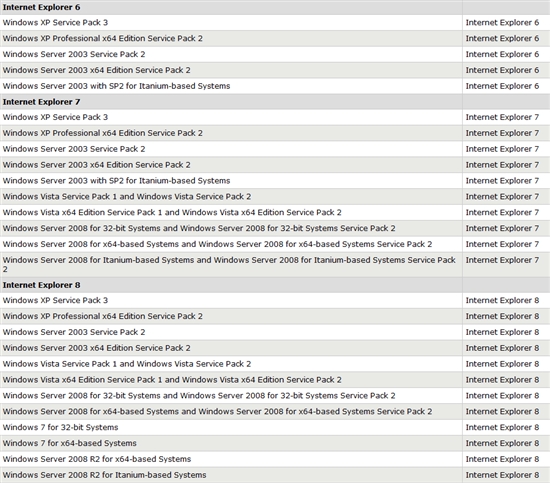

以下是微软公布的受影响的软件,请大家核对是否用的此软件:

— Windows XP SP3、Windows Server 2003 SP2平台上的IE6;

— Windows XP SP3、Windows Server 2003 SP2、Vista SP1和SP2、Windows Server 2008和SP2平台上的IE7;

— Windows XP SP3、Windows Server 2003 SP2、Vista SP1和SP2、Windows Server 2008和SP2、Windows 7、Windows Server 2008 R2平台上的IE8。

晴美互动小编本人用的是IE9,不在受影响的范围之列。

在微软补丁未完成前,建议用以上软件的用户开启防火墙,及时升级软件,并且在机器上安装杀毒软件。